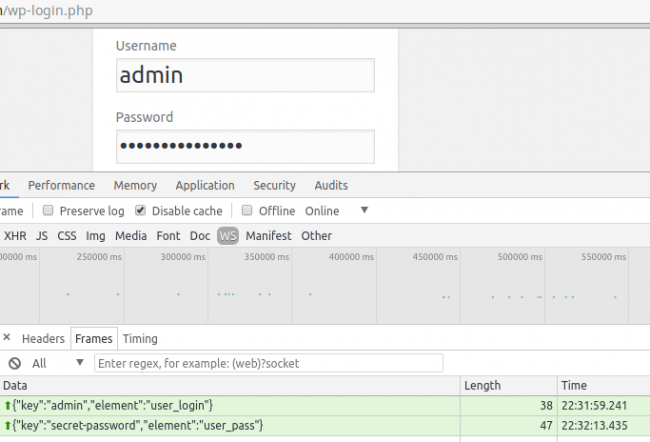

Các tập lệnh độc hại ghi lại mật khẩu cũng như thông báo đăng nhập của quản trị viên cũng như User

Cuối tuần trước các chuyên gia bảo mật đã cảnh báo hơn 2.000 trang web chạy hệ thống quản lý nội dung mã nguồn mở WordPress đã bị nhiễm phần mềm độc hại. Phần mềm độc hại đề nghị người dùng đăng nhập và ghi nhận cả thảy những thông báo đăng nhập của người dùng

Keylogger – trình theo dõi thao tác bàn phím, là một phần mã độc nhằm lợi dụng các máy tính bị nhiễm mã độc để đào tiền ảo. Theo dữ liệu được ban bố bởi dịch vụ kiêng kị trang web PublicWWW cho thấy, cho tới chiều thứ Hai tuần này, có 2,092 trang web đang chạy chương trình mã độc này.

Công ty bảo mật Website Sucuri nói đây là mã độc đã được tìm thấy trên 5.500 trang web WordPress trong tháng 12. Những mã độc này đã được làm sạch đã được gỡ xuống. Các ,mã độc mới được host trên ba trang web mới là msdns[.]online, cdns[.]ws, và cdjs[.]online. Không có trang nào lưu trữ mã này có liên tưởng đến Cloudflare hoặc bất kỳ công ty hợp pháp nào khác.

Nghiên cứu của Sucuri Denis Sinegubko được đăng trên blog : “Thật không may cho những người dùng và chủ sở hữu trang web bị nhiễm bệnh, keylogger , phương thức tấn công không có gì mới là, kịch bản chung là dữ liệu được nhập vào mỗi mẫu trang web (bao gồm cả hình thức đăng nhập) và được gửi cho các hacker phê duyệt giao thức WebSocket.”

Cuộc tiến công lần này hoạt động bằng cách thêm vào các trang web WordPress một đoạn mã. Các đoạn mã được thêm vào ghi nhận tới thời điểm tại bao gồm:

- hxxps://cdjs[.]online/lib.js

- hxxps://cdjs[.]online/lib.js?ver=…

- hxxps://cdns[.]ws/lib/googleanalytics.js?ver=…

- hxxps://msdns[.]online/lib/mnngldr.js?ver=…

- hxxps://msdns[.]online/lib/klldr.js

Bên cạnh việc ghi lại các thao tác gõ phím vào bất kỳ trường đầu vào nào, các mã lệnh tải mã khác khiến cho các khách truy cập trang web chạy JavaScript từ Coinhive dùng máy tính của khách truy cập để khai hoang Monero cryptoconal mà không cần cảnh báo.

Bài đăng của Sucuri không nói rõ ràng các trang web đang bị nhiễm bệnh như thế nào. Theo mọi cách, kẻ tấn công đang phá hoang những điểm yếu an ninh do việc dùng phần mềm lỗi thời.

Sinegubko đã viết: “Mặc dù chừng độ nguy hiểm của các cuộc tiến công lần này vẫn chưa đáng báo động bàng cuộc tấn công bằng Cloudflare hồi tháng 12/2017, tuy nhiên điều này báo động về tỷ lệ tái kích hoạt mà, khi mà có nhiều trang web không thể nào bảo vệ chính họ sau vụ lây truyền ban đầu. “Có thể một số trong các trang web này thậm chí không nhận thấy web của họ bị nhiễm độc.”

Những người muốn thu vén các trang web bị nhiễm độc thì có thể làm theo các bước sau . Điều quan trọng là các quản trị trang web cần làm lúc này là nên thay đổi tuốt mật khẩu trang web vì các mã độc cho phép kẻ tấn công truy cập vào sờ soạng các mật khẩu cũ.

0 nhận xét:

Đăng nhận xét